개인형에이전트

OpenClaw 이후, 왜 ZeroClaw가 나왔나: 개인형 에이전트 2막의 조건

OpenClaw의 폭발적 성공은 개인형 에이전트를 대중화했지만, 동시에 "로컬 권한 + 비밀정보 집중 + 신뢰 어려운 확장 생태계"라는 구조적 리스크를 드러냈습니다. ZeroClaw, NanoClaw의 등장은 단순한 대체재라기보다, 개인형 에이전트 경쟁 축이 "기능 많음"에서 "안전하게 오래 돌릴 수 있는 런타임"으로 이동했음을 보여주고 있습니다.

배경과 맥락

2025년 11월 24일 생성된 OpenClaw 저장소는 2026년 2월 23일 기준 스타 219,111개, 포크 41,616개를 기록했습니다. 개인형 에이전트를 로컬에서 돌리고, WhatsApp/Telegram/Slack/Discord/Signal/iMessage 등 기존 커뮤니케이션 채널에 붙이는 모델이 빠르게 확산됐다는 뜻입니다.

이 확산은 우연이 아니었습니다. OpenClaw는 "내가 이미 쓰는 채널"에 붙는 UX와 빠른 릴리스 사이클을 동시에 가져갔고, 개인 유저가 체감하는 생산성 레버리지를 즉시 제공했습니다.

하지만 2026년 2월 들어 보안 사건이 잇달아 보도되며 분위기가 바뀌었습니다. 2월 16일 BleepingComputer는 OpenClaw 관련 비밀정보(API 키, 토큰 등) 탈취 사례를 보도했고, 감염 시점은 2월 13일로 언급됐습니다. 즉, 개인형 에이전트가 성공할수록 공격자에게도 "가성비 높은 표적"이 된다는 현실이 확인된 셈입니다. 특히, 국내외 대기업에서는 사내 PC와 망에 OpenClaw를 설치하지 못하도록 했습니다.

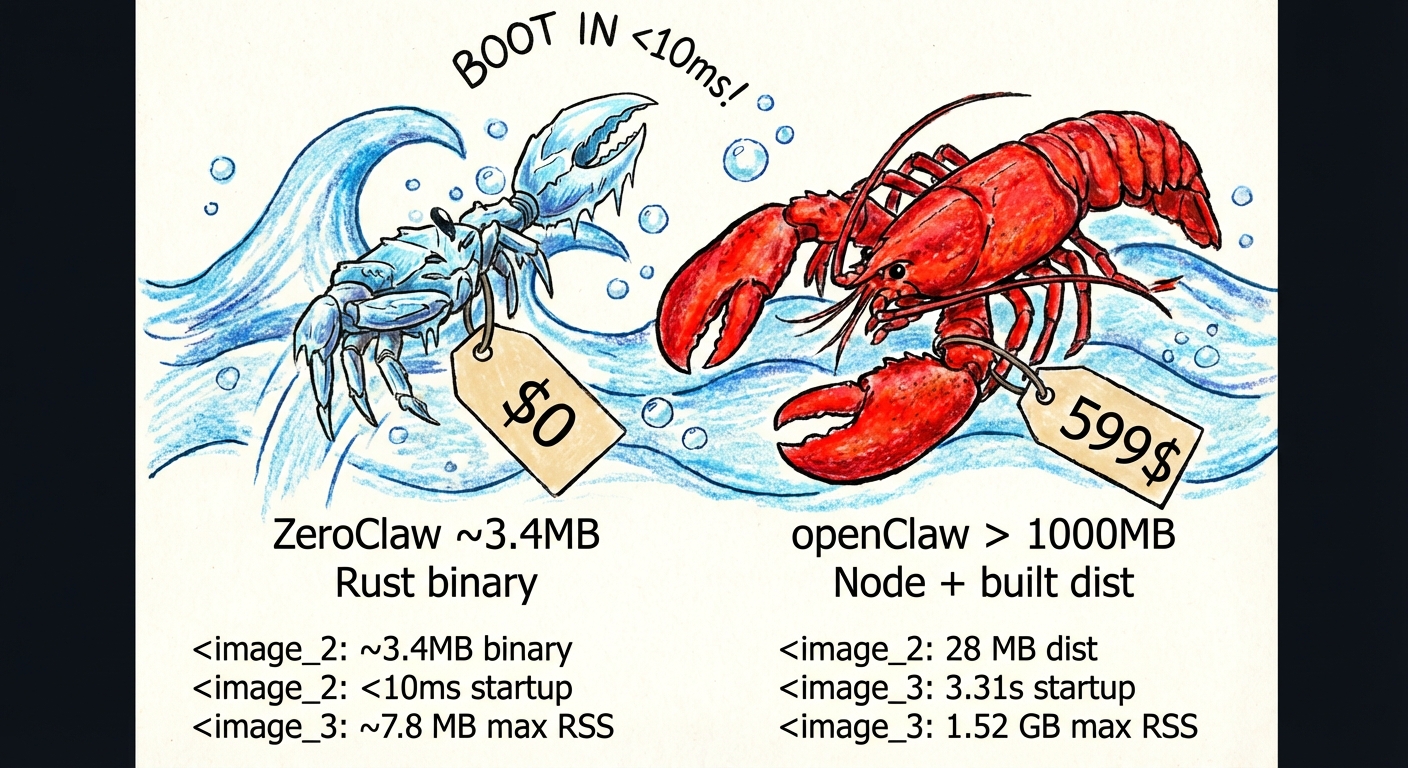

바로 이 지점에서 2026년 2월 13일 등장한 ZeroClaw가 주목받았습니다. ZeroClaw는 Rust 기반 경량 런타임, 낮은 메모리 점유, 하드웨어 비용 효율을 전면에 내세우며 "개인형 에이전트를 어떻게 더 작고 예측 가능하게 운영할 것인가"를 핵심 질문으로 던졌습니다.

OpenClaw는 왜 성공했나

첫째, 접점 전략입니다. 새 앱을 강제하기보다 기존 메시징 채널로 에이전트를 가져왔기 때문에 학습비용이 낮았습니다.

둘째, 배포 접근성입니다. 로컬 장치 중심, 온보딩/운영 도구 제공, 빠른 업데이트로 "지금 당장 써볼 수 있는 제품"이 됐습니다. 그래서 비개발자도 손쉽게 접근할 수 있었습니다.

셋째, 생태계 확장성입니다. 스킬/확장 구조를 통해 커뮤니티가 기능 격차를 빠르게 메웠고, 그 결과 제품 진화 속도가 매우 빨라졌습니다.

개인형 에이전트 관점에서 보면 OpenClaw의 성공 포인트는 모델 성능 자체보다, "일상 워크플로우에 얼마나 빨리 들어가느냐"였습니다. 이는 매우 파괴적이었으며, OpenAI에서 OpenClaw의 제작자를 영입하기에 이르렀ㅅ브니다.

성공의 반대급부: 로컬 권한형 에이전트의 보안/운영 부채

문제는 성공 요인이 곧 리스크 요인이기도 하다는 점입니다.

- 채널/도구를 많이 연결할수록 토큰·키·세션 데이터가 한 지점에 집중됩니다.

- 로컬 실행형 구조는 잘 설계하면 강력하지만, 잘못 운영하면 비밀정보 저장소가 됩니다.

- 확장(스킬) 생태계는 혁신 속도를 올리지만, 검증되지 않은 코드가 실행 경로에 들어오기 쉬워집니다.

2월 보도된 인포스틸러 사례는 이 구조적 문제를 압축해서 보여줍니다. 공격자가 반드시 OpenClaw 자체 취약점을 악용하지 않아도, 사용자 단말 침해 후 설정/토큰을 털면 동일한 피해가 발생할 수 있습니다.

ZeroClaw 등장이 보여준 시장 신호

ZeroClaw를 "OpenClaw의 경쟁자 1개"로만 보면 핵심을 놓칩니다. 더 중요한 건 개인형 에이전트 시장의 질문이 바뀌었다는 점입니다.

- 예전 질문: "무엇을 더 자동화할 수 있나?"

- 지금 질문: "이걸 안전하고, 오래 운영할 수 있나?"

ZeroClaw가 내세우는 경량/이식성/Rust 중심 메시지는 바로 이 질문에 대한 응답입니다. 절대 성능 수치(예: 5MB 이하로 RAM 사용)는 자체 측정이므로 보수적으로 봐야 하지만, "런타임 품질"을 제품 차별화의 전면으로 올렸다는 사실 자체가 중요합니다. 특히, OpenClaw를 사용할 경우 5초 이상의 시작 시간이 필요로 하기에 성능과 안전성을 동시에 잡았다고 볼 수 있습니다.

즉, OpenClaw가 1막(대중화)을 열었다면, ZeroClaw는 2막(운영 신뢰성 경쟁)을 가속화하고자 한 플레이어에 가깝습니다.

개인형 에이전트 도입을 위한 가이드라인

지금 개인형 에이전트를 도입/개발하는 팀이 바꿔야 할 기준은 다음 네 가지입니다.

- 기능 체크리스트보다 권한·비밀정보 경로 다이어그램을 먼저 그릴 것

- 스킬/플러그인 확장은 "기본 허용"이 아니라 검증된 allowlist 중심으로 운영할 것

- 릴리스 속도 경쟁과 별개로 **보안 기본값(pairing, 최소권한, 격리)**을 제품 기본선에 고정할 것

- "로컬 실행"을 마케팅 문구가 아니라 **운영 모델(로그/토큰/키 수명주기)**로 다룰 것

한계점

ZeroClaw 같은 경량 런타임 접근도 만능은 아닙니다.

- 경량화가 곧 안전성을 자동 보장하지는 않습니다.

- 생태계가 커질수록 공급망·확장 검증 문제가 다시 나타납니다.

- 개인형 에이전트는 결국 사용자 단말·계정 체계와 결합되므로, 보안 책임을 완전히 플랫폼 바깥으로 밀어낼 수 없습니다.

결론적으로 개인형 에이전트의 다음 승자는 "가장 똑똑한 모델"보다 "가장 통제 가능한 실행 환경"을 제공하는 쪽일 가능성이 큽니다.

왜 중요한가

개인형 에이전트는 이미 실험 단계를 넘어 생활/업무 인프라로 들어왔습니다. 이 국면에서 중요한 건 기능 데모의 화려함이 아니라, 실패했을 때 피해 반경을 얼마나 줄일 수 있는지입니다.

OpenClaw의 성공과 한계, 그리고 ZeroClaw의 등장은 같은 메시지를 줍니다. 개인형 에이전트의 핵심 경쟁력은 앞으로 "더 많은 자동화"가 아니라 "더 작은 신뢰 비용"이 됩니다.

Sources

- OpenClaw repository: https://github.com/openclaw/openclaw

- ZeroClaw repository: https://github.com/zeroclaw-labs/zeroclaw

- TechRadar (2026-02-04): https://www.techradar.com/pro/moltbot-is-now-openclaw-but-watch-out-malicious-skills-are-still-trying-to-trick-victims-into-spreading-malware

- BleepingComputer (2026-02-16): https://www.bleepingcomputer.com/news/security/infostealer-malware-found-stealing-openclaw-secrets-for-first-time/

- TechRadar (2026-02-18): https://www.techradar.com/pro/security/openclaw-ai-agents-targeted-by-infostealer-malware-for-the-first-time